结合网上大量的文献,省略部分繁琐的过程和工具的使用,更方便快捷的解出RSA加密。

2025年2月23日小于 1 分钟

- 确定排查时间段:根据应急响应的具体情况,确定需要排查的时间范围,例如从发现问题的时间点往前追溯一定的时间。

- 选择相关日志文件:根据排查目标,选择需要查看的日志文件。

- 使用工具进行排查:运用上述的排查工具,在日志文件中搜索关键信息、分析日志内容。

- 整理和总结:将排查到的可疑信息进行整理和总结,分析事件的可能原因和影响范围。

2025年2月19日大约 4 分钟

开发人员为提高代码重用性,会将可复用函数或语句写在单个文件中,使用时调用,此为文件包含。若开发时将被包含文件路径设为变量以动态调用,且 Web 应用未对该参数严格校验,使攻击者能控制被包含文件路径,就会产生文件包含漏洞。几乎所有脚本都有文件包含功能,在 PHP 的 Web 应用中较为常见。

2025年2月17日大约 3 分钟

Web 文件上传漏洞指的是 Web 应用程序在处理用户上传文件的过程中,由于对上传文件的类型、大小、内容等方面缺乏严格有效的验证和过滤,导致攻击者能够上传恶意文件到服务器上,并可能进一步执行这些文件,从而对服务器系统和数据造成损害。

目录

- 上传.user.ini / .htaccess 配置文件方式绕过验证

- 通过抓包更改文件类型绕过验证

- 通过更改文件头的方式绕过验证

- 黑名单白名单检测机制

- Zero-Zero截断

- 条件竞争

- 二次渲染

- 函数缺陷

- Nginx解析漏洞

2025年2月16日大约 4 分钟

获奖感言

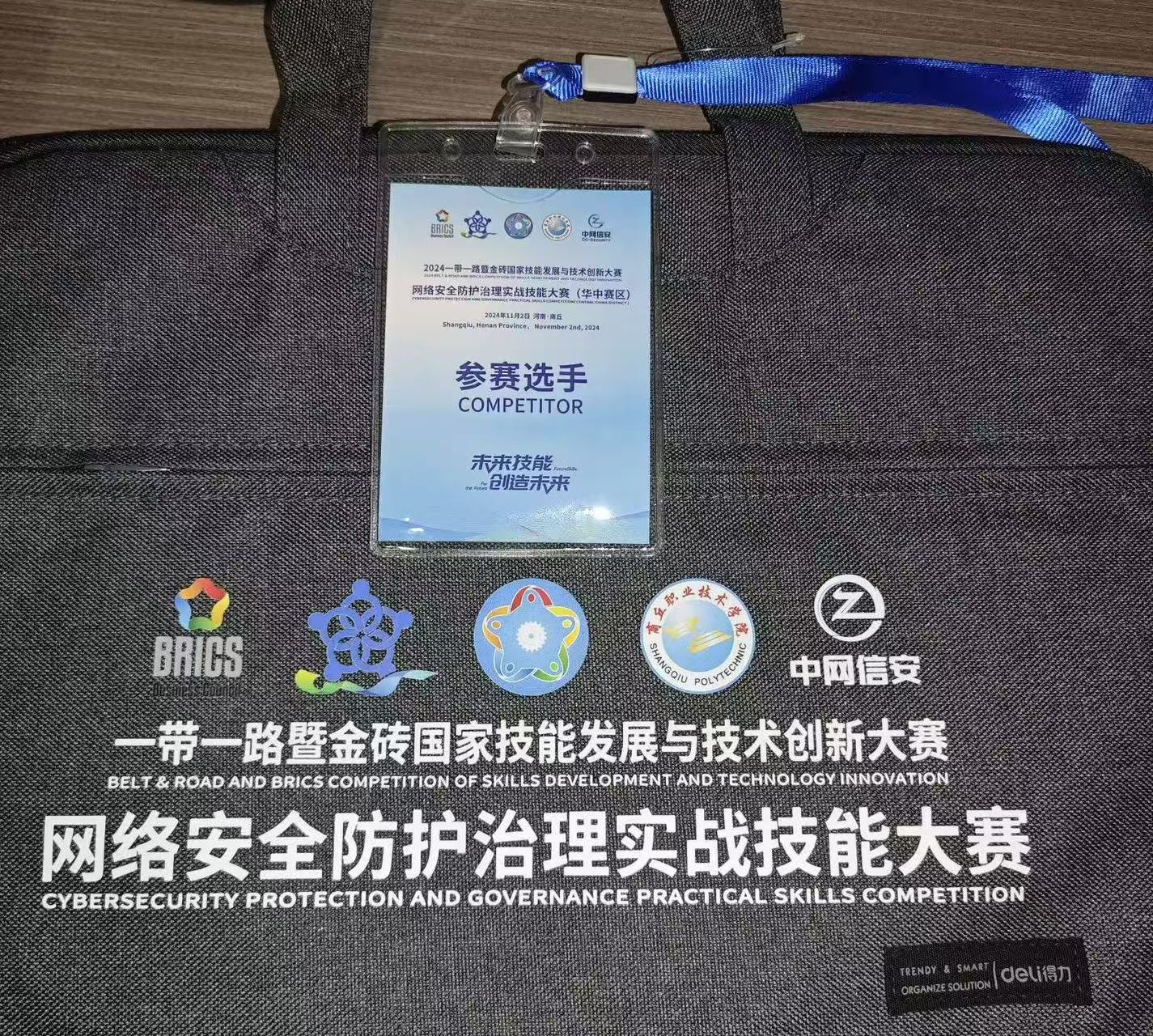

我是一名大一学生,有幸能在大一的上学期参加2024一带一路金砖国家级网络安全大赛,荣获三等奖。备赛期间,我学习了应急响应、Web安全、密码学、取证分析、CTF等知识,并参加了多次比赛,最终在比赛中获得了三等奖。但是,谁曾想到备赛时间仅仅只有短短的10天,我深知自己还有很多不足之处,需要继续努力学习,提高自己的技能。

2024年12月20日小于 1 分钟

获奖感言

能够有资格参加一带一路金砖省赛多亏了“杰哥”学长的耐心辅导与大力的推荐支持。这是我第一次参加比赛,也是我第一次接触网络安全,备赛时间也仅仅只有一周,起初我根本不知道比什么,只会去刷CTF,后来在学长的辅导下,我有了模拟环境、样题、资源,让我成长的很快,学习的效率也变得很快。学长耐心的指导我,教我解题方法和解题技巧,让我在应急响应日志分析中大展身手,拿下此板块所有的Flag!最后,我们团队荣获省二等奖,获得了晋级决赛的资格(广西站)。

2024年11月2日大约 1 分钟

团队

个人团队:云晞科技

个人爱好:网络安全、编程、摄影、睡觉

个人特长:网络安全、能睡一天(24小时)

个人经历:金砖国家网络安全大赛三等奖、金砖国家网络安全省赛二等奖。

2024年10月13日小于 1 分钟